この記事は公開されてから1年以上経過しています。情報が古い可能性がありますので十分ご注意ください。

はじめに

協栄情報石井です、今回はCloudTrailについて掘り下げていこうと思います。

AWS CloudTrailは、AWSアカウント内で行われるアクティビティを記録するためのサービスです。この記事では、CloudTrailの機能と設定方法について詳しく説明します。具体的には、設定項目の意味と実機での操作方法、さらに他のAWSサービスとの組み合わせについて解説します。

1.CloudTrailの機能と設定項目の意味

CloudTrailは、AWSリソースへのアクセスやアクションの詳細なログを提供し、セキュリティ監査、リソースのトラブルシューティング、コンプライアンス要件の満たしをサポートします。以下に、重要な設定項目の意味を説明します。

1.1 ログの保存先(S3バケット)

CloudTrailは、ログデータをS3バケットに保存します。設定時には、ログが保存されるバケットを指定します。ログはバケット内の特定のプレフィックスで整理されます。

1.2 ログの記録対象(トレイル)

トレイルは、CloudTrailが監視するリージョンとイベントの対象を指定するものです。デフォルトのトレイルはすべてのリージョンで有効ですが、ユーザーはカスタムトレイルを作成して特定のリージョンやイベントを監視することもできます。

1.3 ログファイルの暗号化

ログファイルの暗号化設定では、CloudTrailがログファイルを暗号化して保存するかどうかを指定します。KMS (Key Management Service) を使用して暗号化することができます。

2.実機での操作方法

CloudTrailの設定は、AWS Management Console、AWS CLI、またはAWS SDKを使用して行うことができます。

今回はManagement Consoleを紹介していきます。

2.1 証跡の作成

まず、サービス検索欄からCloudTrailを選択します

こちらの画面に移動したら、証跡の作成を押します。

[クイック証跡の作成]という画面が出ますので、証跡名を入れ、証跡の作成を押します。

作成出来たら、S3バケットも一緒に作成されている事が確認できます。

2.2イベント履歴

次に、サイドからイベント履歴を確認してみましょう。

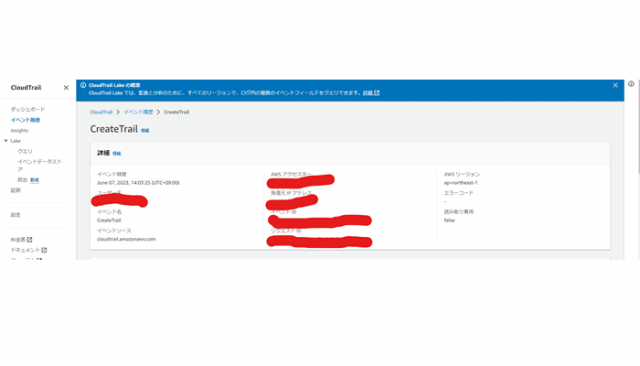

CreateTrailという項目を押してみましょう。

この画面を見ることにより発信元IPアドレスや、どのユーザーが操作を行ったかなどを知ることが出来ます。

2.3証跡

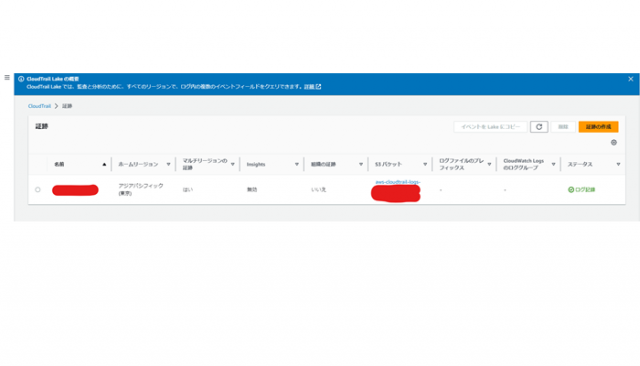

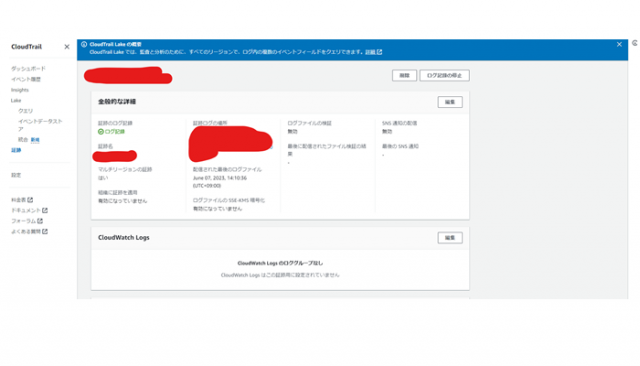

最後に、サイドから証跡を押してみましょう。

自身が作成した証跡を確認することが出来ます。

また、詳細の確認、設定値の変更などを行うことが出来ます。

以上が、実機での操作の説明になります。

2.4補足

証跡画面での編集項目について補足を行います。

CloudWatch Logs

証跡ログをCloudWatch Logsへ送信することでモニタリングを実施できます。

データイベント

S3バケットのオブジェクトレベルの操作などを保存します。

また、管理イベントと違い無料枠がありません。

Insightsイベント

異常な書き込み管理イベントをを検知できるようになります。

また、分析にも費用が発生します。

3.他のサービスとの組み合わせ

CloudTrailは、他のAWSサービスとシームレスに統合することができます。以下にいくつかの例を示します。

3.1 CloudWatch Logsとの統合

CloudTrailのログをCloudWatch Logsに転送することで、リアルタイムのモニタリングやアラートの作成が可能になります。CloudWatch Logsは、ログデータを集約し、カスタムメトリクスの作成やアクションのトリガーに使用することができます。

3.2 AWS Lambdaとの統合

CloudTrailのログイベントをAWS Lambdaに送信することで、特定のイベントに対して自動的なアクションを実行することができます。例えば、特定のアクティビティに対して通知を送ったり、自動的にセキュリティ対策を実行したりすることができます。

3.3 AWS CloudFormationとの統合

CloudTrailを使用してログを記録し、AWS CloudFormationを使用してリソースのデプロイや変更を管理することができます。CloudTrailのログは、変更履歴やセキュリティポリシーの遵守の証拠として利用できます。

最後に

AWS CloudTrailは、重要なアクティビティの監査とリソースのトラブルシューティングに役立つサービスです。この記事では、CloudTrailの設定項目の意味と実機での操作方法について説明し、さらに他のAWSサービスとの統合方法について紹介しました。これにより、よりセキュアで効果的なAWSリソースの管理と監視が可能になります。