この記事は公開されてから1年以上経過しています。情報が古い可能性がありますので十分ご注意ください。

やっほ~!TaNaKaだよ🌟

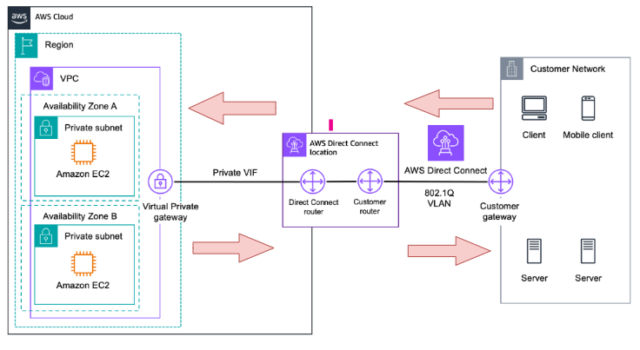

今日はANSの勉強ついでにAWSの専属アイドル(⁉)、「Direct Connect(ダイレクトコネクト)」ちゃん入門編を紹介しちゃうよ🌟

Direct Connectちゃんは、クラウドの世界とあなたの会社やデータセンターをもっともっと近づけちゃう魔法の架け橋🌈

普通、インターネットを通じてAWSにアクセスするけど、それだと遅延があったり安定しなかったり、ちょっと不安だよね?

そんな時はDirect Connectちゃんを使えば大丈夫!

✅ 専用回線でスピードも安定感も最強クラス!

✅ セキュリティ面でもばっちり安心!

✅ データ通信費が減ることもあるから、お財布にも優しい!

1本の回線でたくさんのVPCに接続できちゃうスーパー便利なやつなんだよ😉

あなたのオンプレミス環境から、いろんなAWSリージョンまでまるっとつながっちゃうからDirect Connectしか勝たん🌟って感じ~!

っていってもまだよくわからないよね!

私も全然わからないよ🌟

覚えることいっぱいあるから、まずは基本的なことからちょっとずつ覚えていこう~!

Direct Connectの基本!

まずは、ぜーったい覚えてほしいことを3つ教えちゃうよっ!

その1💡BGPを使うよ!

Direct ConnectはBGP(ボーダーゲートウェイプロトコル)っていう通信のプロトコルを使って、ルーティングをしてるの📡

ちょっぴり難しそうだけど、BGPがないとDirect Connectちゃんはお仕事できないから、BGPのことも覚えちゃおう!後で説明するね!

その2💡パブリック接続もできるよ!

Direct Connectは、S3みたいなグローバルIPアドレスを使うサービスともお友達になれるの!

これが「パブリック接続」っていうんだけど、いろんなサービスともっとスムーズにお話しできちゃうんだ~💖

その3💡耐障害性は大事!

Direct Connectを安心して使うには、トラブルに負けない仕組みを作るのが超重要✨

たとえば、複数のDirect Connectロケーションを用意して、バックアップを確保することがポイントだよっ!

これで、万が一何かあっても安心~💪

この3つは絶対覚えてね!

Direct Connectの大事な仲間たち!

Direct Connectを使うために、大切な仲間たちを紹介するよ!

■BGP(ボーダーゲートウェイプロトコル)

BGPにはとっても大事な3つの役割があるよ!

🌐 役割その1:経路情報のお届け屋さん!

BGPはオンプレミス環境とAWSのネットワークの間で、どこにデータを送ればいいか教えてくれる「経路情報」をやり取りしてるの📡

「このデータ、どの道を通ればいい?」って聞かれたら、BGPがちゃ~んと最適なルートを案内してくれるよ!

ちなみにAWSが広報する経路にはBGPの「コミュニティタグ」っていう便利な目印がついてるの!

「このVIFと同じAWSリージョンのルート」

「このVIFと同じ大陸のルート」

「それ以外のルート」

こんなふうに、どのリソースに行くかを選べちゃうんだ!

しかも、そのリストはJSON形式で配布されてて、更新通知もSNSで受け取れるから最新情報もキャッチしやすいんだよね~✨

BGPの経路広報はこんな感じ👇

IT用語の豆知識💡「経路」ってなぁに?

「経路」っていうのは、特定のIPアドレスにたどり着くための通り道のことだよ!

ちなみに経路を情報として伝えることを「広報」や「アドバタイズ(広告)」って言ったりするよ!

🌐 役割その2:動的ルーティングで便利に!

BGPがあると、経路を手動で設定しなくても、自動的にAWSとあなたのネットワークをつなげられるんだ~!

たとえば、「新しいネットワークを追加したよ!」ってなったときも、BGPなら自動で対応してくれるからめっちゃ便利💪

🌐役割その3:耐障害性もサポート!

もし何かの経路がダメになっちゃっても、BGPは代わりのルートを探してくれるの!

だから、通信が止まらないように頑張ってくれる頼れる存在なんだよ~💓

■AS番号

💎 AS(自律システム)ってなぁに?

ASは「Autonomous System(自律システム)」の略で、ネットワークを自分で管理してるグループのこと!

そのグループにはね、特別な番号が割り当てられてて、それを『AS番号』って呼ぶんだっ!

💎 AS番号はネットワークの住所みたいなもの!

AS番号は、ASを特定するための一意な番号なの📡

これがあると、BGPちゃんが「このデータ、AS番号64512を通って送ってね~!」って感じでルートを教えてくれるんだよ!

💎 AS番号とDirect Connect

Direct Connectでは、オンプレミスとAWSの間でBGPを使うときに、AS番号を設定するの!

AWS側もAS番号を持ってるし、あなたのオンプレミス環境でもAS番号を用意する必要があるよ!

AWS側のAS番号はデフォルト値の64512が推奨🌟

オンプレミス環境のAS番号は64512とは別の番号を設定してね!

■パス属性

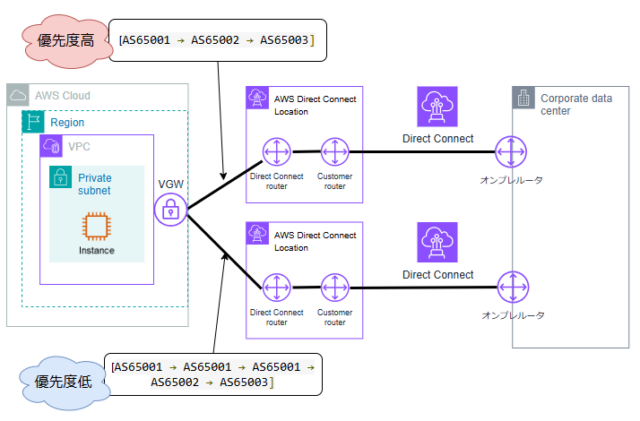

BGPでは、ターゲットのネットワークアドレスにたどり着くまでの経路を、通ってきたAS番号のリストで表現するの✨

このリストのことを「パス属性」って呼んでるよ~!

たとえばね👇

[AS65001 → AS65002 → AS65003]

こんな感じで、どのASを通ってきたかがわかる仕組みなんだ!

🔀パス属性で距離を判断!

パス属性に含まれるAS番号の数が少ないほど、「この経路、近そうだな~!」ってBGPちゃんが判断するの!

だから、AS番号のリストが短い経路ほど優先して選ばれるよ✨

🔀 Direct Connectとパス属性

Direct Connectで経路制御をするとき、まずこのパス属性が使われるの📡

だから、パス属性を上手に使うことでどのルートを優先するかをコントロールできちゃうんだ~!超便利だね!

■ASパスプリペンド

ASパスプリペンドは、わざと自分のAS番号を複数回追加して、ASパスを長く見せるテクニックだよ!

たとえば、元のASパスがこうだったら

[AS65001 → AS65002 → AS65003]

ASパスプリペンドをすると。。。

[AS65001 → AS65001 → AS65001 → AS65002 → AS65003]

みたいに、自分のAS番号をたくさん付け足しちゃうの!

これを使えば、

①特定のルートの優先度を下げる

②トラフィックの流れる道をコントロールする

みたいなことができちゃう💪

パス属性とASパスプリペンドをうまく使ってネットワークの交通整理をして、BGPを賢く活用できちゃうってわけ~😉

🤔ASの数が一緒だとどうなるの?💬

もしも、複数の経路でASの数がまったく同じだった場合、BGPは複数の経路を等しく利用するようになるの🚀

たとえば、こんな感じで💡

経路A: [AS65001 → AS65002 → AS65003]

経路B: [AS65001 → AS65002 → AS65003]

ASの数が一緒だから、経路Aと経路B、どちらも同じくらいでいっか~つって、BGPは両方の経路を使っちゃうってわけね✌

■ MED属性

MED(Multi Exit Discriminator)属性は、隣接するAS(自律システム)に対して、自分のASへの経路を指定するための属性なんだよ!✌

これを使うと、隣接ASが「どの経路を使うべきか」を決めてくれるの💡

🌍 MED属性が使われる場面!

例えば、隣接するASから自分のASにアクセスするための複数の経路があったとき、MEDを使って「こっちの経路を使ってね~!」って教えることができるんだよ✌

その結果、隣接ASはその指示通りに経路を選ぶんだ~✨

🌍 AWSマネージドVPNとDirect Connectでの違い!

AWSマネージドVPNの場合は、MED属性を使ってAWSからの経路制御をできちゃうんだ!

でも、Direct ConnectではMED属性を使ってもAWSからの経路を制御することはできないの!

Direct Connectの経路は別の方法(ASパスの長さやBGPの属性)で制御する必要があるから注意してね!

■ Local Preference(LP)属性

Local Preference(LP)は、オンプレミス⇒AWSの経路で複数経路がある場合に、オンプレミス側で経路の優先順位を決める属性だよ!

「Local」っていうのは、自分のAS内(つまりオンプレミス環境)での「優先順位」って意味だよ!

🌸AWS側には影響しないよ!

AWS側のルーターは、Local Preferenceの設定には影響を受けないの!

あくまでもオンプレミス側で設定するもので、AWSの経路選択はAS Path Prependを使うよ!

🌸これで覚える!

オンプレミス⇒AWS方向には、Local Preference(LP)を使って優先する経路を決める!

AWS⇒オンプレミス方向には、AS Path Prependを使って、AWSからの経路を調整する!

これで、経路制御を思い通りにできるようになるんだ~💖

■BFD (Bidirectional Forwarding Detection)

BFD(両方向転送検出)ってね~、隣り合うルーターさんたちが「ずっと通信してるよ~!問題ないよ~!」って見張り合うシステムなんだよ✨

もし通信が「ピタッ」と止まっちゃったら、「これはヤバい!障害かも!」ってすぐに気づいて、他のルートに切り替えるお手伝いをしてくれるんだよ💻💨

ネットワークのトラブルがあっても、あっという間に解決できるすっごく優秀な子なの💕

💫 Direct ConnectとBFDの超コンビ!

Direct Connect環境では、BFDとタッグを組むとトラブルが起きても即座に解決できちゃうからめっちゃオススメだよ💖

例えばね、オンプレミスからAWSに送るデータの道が「通れなくなった!」ってなったら、BFDがすぐ察知してBGPに「道変えよ!」って教えるんだ~!

💫 BFDとBGPの違いって?

BGPも障害を検知する力があるんだけど…ちょっと待機時間が長いの💦(最小値3秒/デフォルト値90秒)。

この待機時間はホールドタイムって言って、「本当にトラブル?ちょっと様子見よ~」って慎重にするためなんだよ!

でもね、BFDはその間に「もうわかった!トラブル確定~!」って秒速で判断しちゃうんだ⚡

だから、ホールドタイム待ちなんてスキップしちゃってBGPにすぐ新しい道を教えるの👍

💫 Direct ConnectのBFD効果

Direct ConnectでBFDを使うと…わずか1秒弱で障害検知&経路切り替えちゃう!

めっちゃ早いよね~⏱️

AWSのBGPはデフォルトで「3回通信途絶」を見たら即座に切り替えちゃうから安心だよ!

Direct Connect入門編おつ~!

入門なのに覚えることいっぱいあるな~って思ってるでしょ??

私も思ってるよー!マジ無理だよねー!w

でもここをちゃんと抑えて、Direct Connectのことをもっともっと詳しくなっていこう~💖

ちょっと長いけど、よかったらみてね~👋