この記事は公開されてから1年以上経過しています。情報が古い可能性がありますので十分ご注意ください。

はじめに

AWSの管理サービスであるSystems Managerを使用して手軽に自動化できる「Systems Manager Automation runbook reference」について調べてみました。

どんな自動化ができるのか、サービス別にさらーっと流し見できるページです。

量が多いため、Part1とPart2に分かれていますので、Part1もご覧ください。

【Part 1】SSM Automation runbook referenceを調べてみる

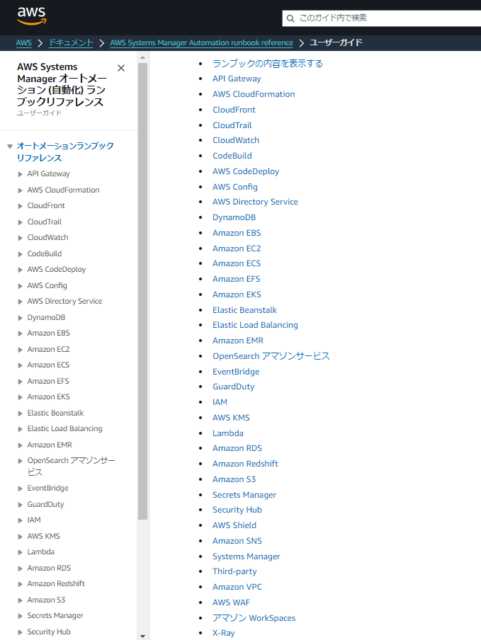

使用できるサービスがこんなにもある

かなり多くのサービスで手軽な自動化が可能なようですね。

サービス別にまとめる

Part2では以下のサービスについてまとめていきます。

Amazon ECS

Amazon EFS

Amazon EKS

Elastic Beanstalk

Elastic Load Balancing

Amazon EMR

OpenSearch アマゾンサービス

EventBridge

GuardDuty

IAM

AWS KMS

Lambda

Amazon RDS

Amazon Redshift

Amazon S3

Secrets Manager

Security Hub

AWS Shield

Amazon SNS

Systems Manager

Third-party

Amazon VPC

AWS WAF

アマゾン WorkSpaces

X-Ray

それぞれのタイトル部分がドキュメントのリンクになっていますので、気になったサービスがありましたら調べてみてください。

ドキュメントの番号はPart1から続いている番号です。

Amazon ECS

92. AWSSupport-CollectECSInstanceLogs

Amazon ECSの一般的な問題のトラブルシューティングに役立つように、オペレーティングシステムとAmazon ECS関連のログファイルをAmazon EC2インスタンスから収集します。

93.AWS-InstallAmazonECSAgent

Amazon EC2インスタンスにAmazon ECSエージェントをインストールします。

※Amazon LinuxおよびAmazon Linux 2インスタンスのみをサポートします。

94.AWSSupport-TroubleshootECSContainerInstance

Amazon ECS クラスターへの登録に失敗するAmazon EC2インスタンスのトラブルシューティングに役立ちます。

インスタンスのユーザーデータに正しいクラスター情報が含まれているかどうか、インスタンスプロファイルに必要なアクセス権限が含まれているかどうか、およびネットワーク設定の問題が確認されます。

95.AWSSupport-TroubleshootECSTaskFailedToStart

Amazon ECSクラスター内のAmazon ECSタスクが開始に失敗した理由をトラブルシューティングするのに役立ちます。

96.AWS-UpdateAmazonECSAgent

指定したAmazon EC2インスタンスのAmazon ECSエージェントを更新します。

このランブックは、Amazon LinuxおよびAmazon Linux 2インスタンスのみをサポートします。

Amazon EFS

97.AWSSupport-CheckAndMountEFS

Amazon EFSファイルシステムをマウントするための前提条件を確認し、指定したAmazon EC2インスタンスにファイルシステムをマウントします。

Amazon EKS

98.AWSSupport-CollectEKSInstanceLogs

Amazon EC2インスタンスからオペレーティングシステムとAmazon EKS関連のログファイルを収集し、一般的な問題のトラブルシューティングに役立ちます。

99.AWS-DeleteEKSCluster

ノードグループやFargateプロファイルなど、Amazon EKSクラスターに関連付けられているリソースを削除します。

オプションで、すべての自己管理ノード、AWS CloudFormationノードの作成に使用されたスタック、およびクラスターの VPC CloudFormationスタックを削除できます。

100.AWSPremiumSupport-TroubleshootEKSCluster

Amazon EKSクラスター、基盤となるインフラストラクチャに関する一般的な問題を診断し、推奨される修復手順を示しています。

101.AWSSupport-TroubleshootEKSWorkerNode

Amazon EC2ワーカーノードとAmazon EKSクラスターを分析し、ワーカーノードがクラスターに参加するのを妨げる一般的な原因の特定とトラブルシューティングに役立ちます。

102.AWS-UpdateEKSManagedNodegroup

Amazon EKS管理対象ノード グループを更新するのに役立ちます。

103.AWS-UpdateEKSSelfManagedNodeGroups

Amazon EKSクラスター内の自己管理型マネージドノードグループを更新します。

Elastic Beanstalk

104.AWSSupport-CollectElasticBeanstalkLogs

Elastic Beanstalk によって起動されたAmazon EC2 Windows Server インスタンスから AWS Elastic Beanstalk 関連のログ ファイルを収集し、一般的な問題のトラブルシューティングに役立ちます。

105.AWSConfigRemediation-EnableElasticBeanstalkEnvironmentLogStreaming

指定したAWS Elastic Beanstalk環境でのログ記録が有効になります。

106.AWSConfigRemediation-EnableBeanstalkEnvironmentNotifications

指定したAWS Elastic Beanstalk環境の通知を有効にします。

107.AWSSupport-TroubleshootElasticBeanstalk

AWS Elastic Beanstalk 環境が低下または重大な状態になる潜在的な理由のトラブルシューティングに役立ちます。

Elastic Load Balancing

108.AWSConfigRemediation-DropInvalidHeadersForALB

指定したアプリケーションロードバランサーが無効なヘッダーを含むHTTP ヘッダーを削除できるようになります。

109.AWS-EnableCLBConnectionDraining

CLBで指定されたタイムアウト値までの接続ドレインを有効にします。

110.AWSConfigRemediation-EnableCLBCrossZoneLoadBalancing

指定したCLBのクロスゾーン負荷分散を有効にします。

111.AWSConfigRemediation-EnableELBDeletionProtection

指定したELBの削除保護を有効にします。

112.AWSConfigRemediation-EnableLoggingForALBAndCLB

指定された AWS ALBまたはCLBのログ記録を有効にします。

113.AWSSupport-TroubleshootCLBConnectivity

CLB と Amazon EC2インスタンス間の接続の問題のトラブルシューティングに役立ちます。

114.AWSConfigRemediation-EnableNLBCrossZoneLoadBalancing

指定したNLBのクロスゾーン負荷分散を有効にします。

115.AWS-UpdateALBDesyncMitigationMode

ALB の非同期緩和モードを指定された緩和モードに更新します。非同期緩和モードは、アプリケーションにセキュリティリスクをもたらす可能性のあるリクエストをロードバランサーが処理する方法を決定します。

116.AWS-UpdateCLBDesyncMitigationMode

CLBの非同期緩和モードを指定された緩和モードに更新します。非同期緩和モードは、アプリケーションにセキュリティリスクをもたらす可能性のあるリクエストをロードバランサーが処理する方法を決定します。

Amazon EMR

117.AWSSupport-AnalyzeEMRLogs

Amazon EMRクラスターでジョブを実行する際のエラーを特定するのに役立ちます。

Amazon OpenSearch Service

118.AWSConfigRemediation-DeleteOpenSearchDomain

DeleteDomain APIを使用して、指定された Amazon OpenSearch Serviceドメインを削除します。

119.AWSConfigRemediation-EnforceHTTPSOnOpenSearchDomain

UpdateDomainConfig APIを使用して、特定のAmazon OpenSearch Serviceドメインで EnforceHTTPSを有効にします。

120.AWSConfigRemediation-UpdateOpenSearchDomainSecurityGroups

UpdateDomainConfig APIを使用して、特定のAmazon OpenSearch Serviceドメインのセキュリティグループ設定を更新します。

121.AWSSupport-TroubleshootOpenSearchRedYellowCluster

クラスターの健全性ステータスが赤または黄色の原因を特定し、クラスターを緑に戻す手順を案内するために使用されます。

EventBridge

122.AWS-AddOpsItemDedupStringToEventBridgeRule

Amazon EventBridgeルールに関連付けられたすべての AWS Systems Manager OpsItem の重複排除文字列を追加します。

123.AWS-DisableEventBridgeRule

指定した Amazon EventBridgeルールを無効にします。

GuardDuty

124.AWSConfigRemediation-CreateGuardDutyDetector

自動化を実行するAWS リージョンを実行する場所にAmazon GuardDutyディテクターを作成します。

IAM

125.AWS-AttachIAMToInstance

IAMロールをマネージドインスタンスにアタッチします。

126.AWSConfigRemediation-DeleteIAMRole

IAMロールを削除します。このオートメーションでは、IAMロールまたはサービスにリンクされたロールに関連付けられたインスタンスプロファイルは削除されません。

127.AWSConfigRemediation-DeleteIAMUser

IAMユーザーを削除します。このオートメーションは、IAMユーザーに関連付けられた次のリソースを削除またはデタッチします。

128.AWSConfigRemediation-DeleteUnusedIAMGroup

ユーザーを含まないIAM グループを削除します。

129.AWSConfigRemediation-DeleteUnusedIAMPolicy

どのユーザー、グループ、またはロールにもアタッチされていないIAMポリシーを削除します。

130.AWSConfigRemediation-DetachIAMPolicy

IAMポリシーをデタッチします。

131.AWSConfigRemediation-EnableAccountAccessAnalyzer

IAMアクセスアナライザーを作成します。

132.AWSSupport-GrantPermissionsToIAMUser

指定されたアクセス許可をIAMグループ (新規または既存) に付与し、既存のIAMユーザーを追加します。

133.AWSConfigRemediation-RemoveUserPolicies

IAMインラインポリシーを削除し、指定したユーザーにアタッチされている管理ポリシーをすべてデタッチします。

134.AWSConfigRemediation-ReplaceIAMInlinePolicy

インラインIAMポリシーを複製されたマネージドIAMポリシーに置き換えます。

135.AWSConfigRemediation-RevokeUnusedIAMUserCredentials

IAMパスワードとアクティブなアクセスキーを失効させます。

136.AWSConfigRemediation-SetIAMPasswordPolicy

IAMユーザーパスワードポリシーを設定します。

AWS KMS

137.AWSConfigRemediation-CancelKeyDeletion

指定したAWS KMSカスタマー管理キーの削除をキャンセルします。

138.AWSConfigRemediation-EnableKeyRotation

AWS KMSカスタマー管理キーのキー自動ローテーションが可能になります。

Lambda

139.AWSConfigRemediation-ConfigureLambdaFunctionXRayTracing

FunctionNameパラメーターで指定したAWS Lambda関数でAWS X-Rayライブトレースを有効にします。

140.AWSConfigRemediation-DeleteLambdaFunction

指定したAWS Lambda関数を削除します。

141.AWSConfigRemediation-EncryptLambdaEnvironmentVariablesWithCMK

AWS KMSカスタマー管理キーを使用して、指定したAWS Lambda関数の環境変数を保存時に暗号化します。

142.AWSConfigRemediation-MoveLambdaToVPC

Lambda関数をAmazon VPCに移動します。

143.AWSSupport-RemediateLambdaS3Event/144.AWSSupport-TroubleshootLambdaS3Event

AWS Knowledge Center の記事「Amazon S3 イベント通知が Lambda 関数をトリガーしないのはなぜですか?」で概説されている手順の自動化されたソリューションを提供します。

145.AWSSupport-TroubleshootLambdaInternetAccess

Amazon VPCに起動されたAWS Lambda関数のインターネットアクセスの問題のトラブルシューティングに役立ちます。

Amazon RDS

146.AWS-CreateRdsSnapshot

Amazon RDSスナップショットを作成します。

147.AWSConfigRemediation-DeleteRDSCluster

Amazon RDSクラスターを削除します。

148.AWSConfigRemediation-DeleteRDSClusterSnapshot

Amazon RDSクラスタースナップショットを削除します。

149.AWSConfigRemediation-DeleteRDSInstance

Amazon RDSインスタンスを削除します。データベースインスタンスを削除すると、そのインスタンスの自動バックアップはすべて削除され、復旧することはできません。手動DBスナップショットは削除されません。

150.AWSConfigRemediation-DeleteRDSInstanceSnapshot

Amazon RDSインスタンススナップショットを削除します。available 状態のスナップショットのみが削除されます。

151.AWSConfigRemediation-DisablePublicAccessToRDSInstance

Amazon RDSデータベースインスタンスのパブリックアクセスを無効にします。

152.AWSConfigRemediation-EnableCopyTagsToSnapshotOnRDSCluster

Amazon RDS CopyTagsToSnapshot クラスターの設定を有効にします。

この設定を有効にすると、DBクラスターから、そのDBクラスターのスナップショットに対し、すべてのタグがコピーされます。

153.AWSConfigRemediation-EnableCopyTagsToSnapshotOnRDSDBInstance

Amazon RDS CopyTagsToSnapshotインスタンスの設定を有効にします。この設定を有効にすることで、DBインスタンスのすべてのタグが、そのインスタンスのスナップショットにコピーされるようになります。

154.AWSConfigRemediation-EnableEnhancedMonitoringOnRDSInstance

指定した Amazon RDS データベースインスタンスで拡張モニタリングを有効にします。

155.AWSConfigRemediation-EnableMinorVersionUpgradeOnRDS

指定した Amazon RDS AutoMinorVersionUpgrade データベースインスタンスの設定を有効にします。

156.AWSConfigRemediation-EnableMultiAZOnRDSInstance

Amazon RDSデータベースインスタンスをマルチAZ配置に変更します。

157.AWSConfigRemediation-EnablePerformanceInsightsOnRDSInstance

指定したAmazon RDS DBインスタンスのPerformance Insights を有効にします。

158.AWSConfigRemediation-EnableRDSClusterDeletionProtection

Amazon RDSクラスターの削除保護を有効にします。 AWS ConfigAWS リージョンこの自動化を実行する場所で有効にする必要があります。

159.AWSConfigRemediation-EnableRDSInstanceBackup

Amazon RDSデータベースインスタンスのバックアップが可能になる。

160.AWSConfigRemediation-EnableRDSInstanceDeletionProtection

指定した Amazon RDS データベースインスタンスの削除保護を有効にします。

161.AWSConfigRemediation-ModifyRDSInstancePortNumber

Amazon RDSインスタンスが接続を受け入れるポート番号を変更します。このオートメーションを実行すると、データベースが再起動されます。

162.AWSSupport-ModifyRDSSnapshotPermission

Amazon RDSスナップショットのアクセス権限を変更するのに役立ちます。

163.AWSPremiumSupport-PostgreSQLWorkloadReview

Amazon RDSのPostgreSQLデータベース使用統計の複数のスナップショットをキャプチャします。

164.AWS-RebootRdsInstance

Amazon RDS DB インスタンスがまだ再起動していない場合、そのインスタンスを再起動します。

165.AWSSupport-ShareRDSSnapshot

ナレッジセンター記事「暗号化されたAmazon RDS DBスナップショットを別のアカウントと共有する方法を教えてください。」で説明されている手順についての、自動化されたソリューションを提供します。

166.AWS-StartRdsInstance

Amazon RDSインスタンスを起動します。

167.AWSSupport-TroubleshootConnectivityToRDS

EC2 インスタンスと Amazon Relational Database Service インスタンス間の接続問題を診断します。

Amazon Redshift

168.AWSConfigRemediation-DeleteRedshiftCluster

指定した Amazon Redshift クラスターを削除します。

169.AWSConfigRemediation-DisablePublicAccessToRedshiftCluster

指定した Amazon Redshiftクラスターのパブリックアクセスを無効にします。

170.AWSConfigRemediation-EnableRedshiftClusterAuditLogging

指定した Amazon Redshift クラスターの監査ロギングが可能になります。

171.AWSConfigRemediation-EnableRedshiftClusterAutomatedSnapshot

指定した Amazon Redshift クラスターのスナップショットを自動作成できます。

172.AWSConfigRemediation-EnableRedshiftClusterEncryption

AWS KMSキーを使用して、指定したAmazon Redshiftクラスターの暗号化が可能になります。

173.AWSConfigRemediation-EnableRedshiftClusterEnhancedVPCRouting

指定した Amazon Redshiftクラスターの拡張仮想プライベートクラウド (VPC) ルーティングが可能になります。

174.AWSConfigRemediation-EnforceSSLOnlyConnectionsToRedshiftCluster

指定したAmazon RedshiftクラスターのSSLを使用する着信接続が必要です。

175.AWSConfigRemediation-ModifyRedshiftClusterMaintenanceSettings

指定した Amazon Redshift クラスターのメンテナンス設定を変更します。

176.AWSConfigRemediation-ModifyRedshiftClusterNodeType

指定したAmazon Redshift クラスターのノードタイプとノード数を変更します。

Amazon S3

177.AWS-ConfigureS3BucketLogging

Amazon S3バケットのログ記録を有効にします。

178.AWS-ConfigureS3BucketVersioning

Amazon S3バケットのバージョニングを設定します。

179.AWSConfigRemediation-ConfigureS3BucketPublicAccessBlock

Runbookパラメータで指定した値に基づいてAmazon S3バケットのAmazon S3パブリックアクセスブロック設定を構成します。

180.AWSConfigRemediation-ConfigureS3PublicAccessBlock

Runbookパラメータで指定した値に基づいてAmazon S3のパブリックアクセスブロック設定を構成します。

181.AWS-DisableS3BucketPublicReadWrite

パブリックS3バケットの読み取りおよび書き込みアクセスを無効にします。

182.AWS-EnableS3BucketEncryption

Amazon S3バケットのデフォルト暗号化を設定します。

183.AWSConfigRemediation-RemovePrincipalStarFromS3BucketPolicy

Allowアクションのワイルドカード (Principal: またはPrincipal: "AWS": ) を含むプリンシパルポリシーステートメントをAmazon S3バケットポリシーから削除します。条件を含むポリシーステートメントも削除されます。

184.AWSConfigRemediation-RestrictBucketSSLRequestsOnly

指定した Amazon S3 バケットへの HTTP リクエストを明示的に拒否するAmazon S3バケットポリシーステートメントを作成します。

185.AWSSupport-TroubleshootS3PublicRead

S3BucketName パラメーターで指定したパブリックAmazon S3バケットからのオブジェクトの読み取りの問題を診断します。

SageMaker

186.AWS-DisableSageMakerNotebookRootAccess

Amazon SageMakerノートブックインスタンスでの root アクセスを無効にします。

Secrets Manager

187.AWSConfigRemediation-DeleteSecret

AWS Secrets Managerに保存されているシークレットとすべてのバージョンを削除します。

188.AWSConfigRemediation-RotateSecret

AWS Secrets Manager に保存されているシークレットをローテーションします。

Security Hub

189.AWSConfigRemediation-EnableSecurityHub

自動化を実行する AWSアカウントおよびAWSリージョンに対してAWS Security Hubを有効にします。

AWS Shield

190.AWSPremiumSupport-DDoSResiliencyAssessment

AWS Systems Manager自動化ランブックは、AWSアカウントのAWS Shield Advanced 保護に従って、DDoS脆弱性とリソースの設定をチェックするのに役立ちます。 分散型サービス拒否 (DDoS) 攻撃に対して脆弱なリソースの構成設定レポートを提供します。

Amazon SNS

191.AWSConfigRemediation-EncryptSNSTopic

AWS KMSカスタマー管理キーを使用して、指定したAmazon SNSトピックの暗号化を有効にします。

192.AWS-PublishSNSNotification

Amazon SNSに通知を発行します。

Systems Manager

193.AWS-BulkDeleteAssociation

一度に最大50個のSystems Manager State Managerの関連付けを削除できます。

194.AWS-BulkEditOpsItems

AWS Systems Manager OpsItems のステータス、重大度、カテゴリ、または優先度を編集するのに役立ちます。 このオートメーションでは、一度に最大50個の OpsItemを編集できます。

195.AWS-BulkResolveOpsItems

指定したフィルターに一致する AWS Systems Manager OpsItemsを解決します。 OpsInsightsIdパラメーターを使用して、解決されたOpsItemに追加する OpsItemId を指定することもできます。

196.AWS-ConfigureMaintenanceWindows

複数の Systems Managerメンテナンス期間を有効または無効にするのに役立ちます。

197.AWS-CreateManagedLinuxInstance

Systems Manager用に構成されたLinux用のEC2インスタンスを作成します。

198.AWS-CreateManagedWindowsInstance

Systems Manager用に構成されたWindows ServerのEC2インスタンスを作成します。

199.AWSConfigRemediation-EnableCWLoggingForSessionManager

Session Managerセッションが出力ログを Amazon CloudWatchロググループに保存できるようになります。

200.AWS-ExportOpsDataToS3

AWS Systems Manager Explorer で OpsData 概要のリストを取得し、それらを指定されたAmazon S3バケット内のオブジェクトにエクスポートします。

201.AWS-ExportPatchReportToS3

AWS Systems Manager Patch Managerでパッチの概要データとパッチの詳細のリストを取得し、指定されたAmazon S3バケット内の .csv ファイルにエクスポートします。

202.AWS-SetupInventory

1 つ以上の管理対象インスタンスの Systems Managerインベントリ関連付けを作成します。 システムは、関連付けのスケジュールに従ってインスタンスからメタデータを収集します。

203.AWS-SetupManagedInstance

Systems Manager アクセス用のIAMロールを使用してインスタンスを設定します。

204.AWS-SetupManagedRoleOnEC2Instance

Systems Managerアクセス用にSSMRoleForManagedInstanceマネージドIAMロールを使用してインスタンスを構成します。

205.AWSSupport-TroubleshootManagedInstance

Amazon EC2インスタンスがAWS Systems Managerによって管理されていると報告されない理由を特定するのに役立ちます。

206.AWSSupport-TroubleshootSessionManager

セッション マネージャーを使用して管理対象のAmazon EC2インスタンスに接続することを妨げる一般的な問題のトラブルシューティングに役立ちます。

Third-party

207.AWS-CreateJiraIssue

Jiraで課題を作成します。

208.AWS-CreateServiceNowIncident

ServiceNowインシデントテーブルにインシデントを作成します。

209.AWS-RunPacker

HashiCorp Packerツールを使用して、マシンイメージの作成に使用されるパッカー テンプレートを検証、修正、または構築します。

Amazon VPC

210.AWSSupport-ConfigureDNSQueryLogging

VPCまたは Amazon Route 53 ホストゾーンで発生するDNS クエリのロギングを設定します。 クエリログを Amazon CloudWatch Logs、Amazon S3、または Amazon Kinesis Data Firehoseに公開することを選択できます。

211.AWSSupport-ConfigureTrafficMirroring

ロードバランサーとAmazon EC2インスタンス間の接続の問題のトラブルシューティングに役立つトラフィックミラーリングを構成します。

212.AWSSupport-ConnectivityTroubleshooter

次の間の接続の問題を診断します。

213.AWSSupport-TroubleshootVPN

AWS Site-to-Site VPN接続のエラーを追跡して解決するのに役立ちます。

214.AWSConfigRemediation-DeleteEgressOnlyInternetGateway

AWSConfigRemediation-DeleteEgressOnlyInternetGateway Runbook は、指定した下り専用インターネットゲートウェイを削除します。

215.AWSConfigRemediation-DeleteUnusedENI

接続ステータスが [Dettaded] である Elastic Network Interface (ENI) を削除します。

216.AWSConfigRemediation-DeleteUnusedSecurityGroup

GroupId パラメーターで指定したセキュリティグループを削除します。

217.AWSConfigRemediation-DeleteUnusedVPCNetworkACL

サブネットに関連付けられていないACLを削除します。

218.AWSConfigRemediation-DeleteVPCFlowLog

指定したVPCフローログを削除します。

219.AWSConfigRemediation-DetachAndDeleteInternetGateway

指定したインターネットゲートウェイを接続解除して削除します。

220.AWSConfigRemediation-DetachAndDeleteVirtualPrivateGateway

Amazon VPCで作成されたVPCにアタッチされている特定のAmazon EC2仮想プライベート ゲートウェイを接続解除して削除します。

221.AWS-DisablePublicAccessForSecurityGroup

すべての IP アドレスに対して開かれているデフォルトのSSHポートとRDPポートを無効にします。

222.AWSConfigRemediation-DisableSubnetAutoAssignPublicIP

指定したサブネットのIPv4パブリックアドレス指定属性を無効にします。

223.AWSSupport-EnableVPCFlowLogs

AWS アカウント内のサブネット、ネットワーク インターフェイス、Amazon VPCフローログを作成します。

224.AWSConfigRemediation-EnableVPCFlowLogsToCloudWatch

フローログデータをAmazon S3に公開する既存のAmazon VPCフローログを、指定した CloudWatch Logsロググループにフローログデータを公開するフローログに置き換えます。

225.AWSConfigRemediation-EnableVPCFlowLogsToS3Bucket

Amazon CloudWatch Logsにフローログデータをパブリッシュする既存の Amazon VPCフローログを、指定したAmazon S3バケットにフローログデータをパブリッシュするフローログに置き換えます。

226.AWS-ReleaseElasticIP

割り当てIDを使用して、指定されたElastic IPアドレスを解放します。

227.AWSConfigRemediation-RemoveUnrestrictedSourceIngressRules

すべての送信元アドレスからのトラフィックを許可する、指定したセキュリティグループからすべてのイングレス ルールを削除します。

228.AWSConfigRemediation-RemoveVPCDefaultSecurityGroupRules

指定したVPCのデフォルトのセキュリティ グループからすべてのルールを削除します。

229.AWSSupport-SetupIPMonitoringFromVPC

指定されたサブネットにAmazon EC2インスタンスを作成し、ping、MTR、traceroute、tracetcp テストを継続的に実行することによって、選択したターゲット IP(IPv4 または IPv6)を監視します。

230.AWSSupport-TerminateIPMonitoringFromVPC

以前に AWSSupport-SetupIPMonitoringFromVPC によって開始された IP モニタリング テストを終了します。 指定したテストIDに関連するデータが削除されます。

AWS WAF

231.AWSConfigRemediation-EnableWAFClassicLogging/232.AWSConfigRemediation-EnableWAFClassicRegionalLogging

指定した AWS WAF ウェブ ACLの Amazon Kinesis Data Firehoseへのログ記録が有効になります。

233.AWSConfigRemediation-EnableWAFV2Logging

指定された Amazon Kinesis Data Firehose配信ストリームを使用した AWS WAF (AWS WAFV2) ウェブ ACLのロギングを有効にします。

Amazon WorkSpaces

234.AWS-CreateWorkSpace

入力パラメータに指定した値に基づいて、WorkSpaceと呼ばれる新しいAmazon WorkSpaces仮想デスクトップを作成します。

235.AWSSupport-RecoverWorkSpace

指定した Amazon WorkSpaces仮想デスクトップ上で回復手順を実行します。 RunbookはWorkSpaceを再起動し、状態がまだUNHEALTHYである場合は、入力パラメーターに指定した値に基づいてWorkSpaceを復元または再構築します。

X-Ray

236.AWSConfigRemediation-UpdateXRayKMSKey

AWS KMSキーを使用してAWS X-Rayデータの暗号化を有効にします。

おわり

全部で236つもリファレンスがありましたね。

(大変だった。。。。)

細かい部分を少しずつでも自動化していくことで、無駄な作業が省けるようになると思います。

みなさんの業務がもっと効率的になりますように!